دليل الويب المظلم 2026: أكبر مجموعات التهديد التي يجب الانتباه إليها

جدول المحتويات

مقدمة إلى الويب المظلم

ال الويب المظلم هو جزء من الإنترنت لا يقع على الويب المفتوح. غالبًا ما يعمل عبر خدمات مخفية. لا يمكنك الوصول إليه إلا من خلال متصفحات تخفي موقع المستخدم وهويته، مثل مواقع البصل. لا يمكن لمحركات الزحف مثل جوجل أو DuckDuckGo الوصول إليها، ولهذا يعتمد الجهات الفاعلة السيئة على محركات بحث مخصصة للويب المظلم وأدلة منسقة.

إليك مسرد سريع للويب المظلم للمبتدئين:

- الويب العميق أي جزء من الإنترنت لا تستطيع محركات البحث القياسية فهرسته. ويشمل ذلك قواعد البيانات الخاصة، وصفحات تسجيل الدخول، والسجلات الطبية، وأدوات الأعمال الداخلية.

- الويب السطحي الجزء المفتوح من الإنترنت الذي يمكن لمحركات البحث والمتصفحات الزحف إليه، مثل المواقع العامة والصفحات المفهرسة.

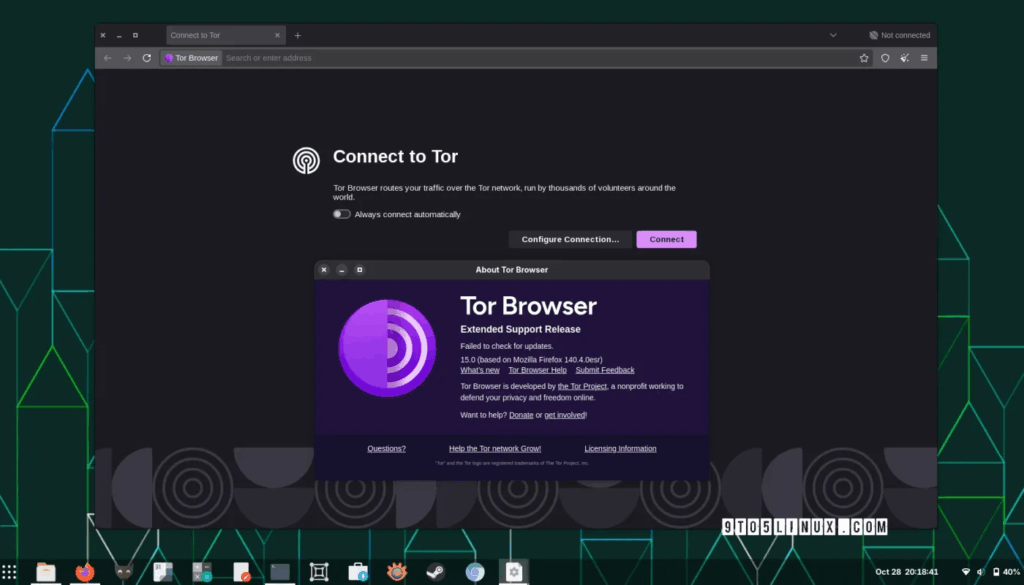

- شبكة تور/ راوتر البصل/ روابط البصل: شبكة مشفرة توجه حركة المرور عبر طبقات من أجهزة الترحيل لإخفاء موقع المستخدم. إنها الطريقة الأساسية التي يصل بها الأشخاص إلى مواقع الويب المظلمة.

- محركات البحث على الويب المظلم (على سبيل المثال، Ahmia، Haystak): أدوات البحث المصممة للعثور على مواقع البصل على شبكة Tor. يركز Ahmia على الشفافية وتصفية المحتوى غير القانوني، بينما يوفر Haystak خيارات بحث متقدمة وإمكانية الوصول المدفوع إلى فهارس أعمق.

هناك اعتقاد خاطئ بأن الويب المظلم “سيء” بطبيعته. ولكن ليس كل شيء هناك غير قانوني. على سبيل المثال، قد يتصل المبلغون عن المخالفات بالصحفيين على الويب المظلم لحماية هويتهم. ولكن للأسف، هذا ينطبق على كلا الاتجاهين، ويمكن للجماعات الإجرامية استخدامه أيضًا لإدارة الأسواق، وتسريب البيانات المسروقة، وتنظيم حملات احتيال جديدة، مما يكسب الويب المظلم سمعته الحالية.

ما يجعل الويب المظلم صعبًا بشكل خاص هو حركته المستمرة. تظهر المواقع وتختفي أو تعود بأسماء جديدة. ينتقل المتسللون بين المنتديات اعتمادًا على من يثقون به والمنصات التي تصمد أمام ضغوط وكالات إنفاذ القانون. بالنسبة لأي شخص مسؤول عن حماية الأعمال، يمكن لهذه المساحة المتغيرة أن تخفي علامات الإنذار المبكر للهجمات., بيانات اعتماد مسربة, أو الشراكات الناشئة بين الجهات الفاعلة تهديد.

جهات فاعلة في الويب المظلم ترعاها الدولة

تستخدم الجماعات المدعومة من الدولة الويب المظلم كامتداد لعملياتها الأوسع. يعتمد البعض عليها لتداول برامج الاختراق، أو مراقبة الثغرات الأمنية، أو اختبار برامج ضارة جديدة خلف طبقات من عدم الكشف عن الهوية. البعض الآخر يبقى أكثر هدوءاً ويستخدم المنتديات المخفية لجمع المعلومات الاستخباراتية. هذا يخلق مساحة يمكن أن تتداخل فيها المصالح الوطنية والشبكات الإجرامية، مما يجعل من الصعب على فرق الأمن تتبع العلامات المبكرة للأنشطة العدائية.

فولت تايفون

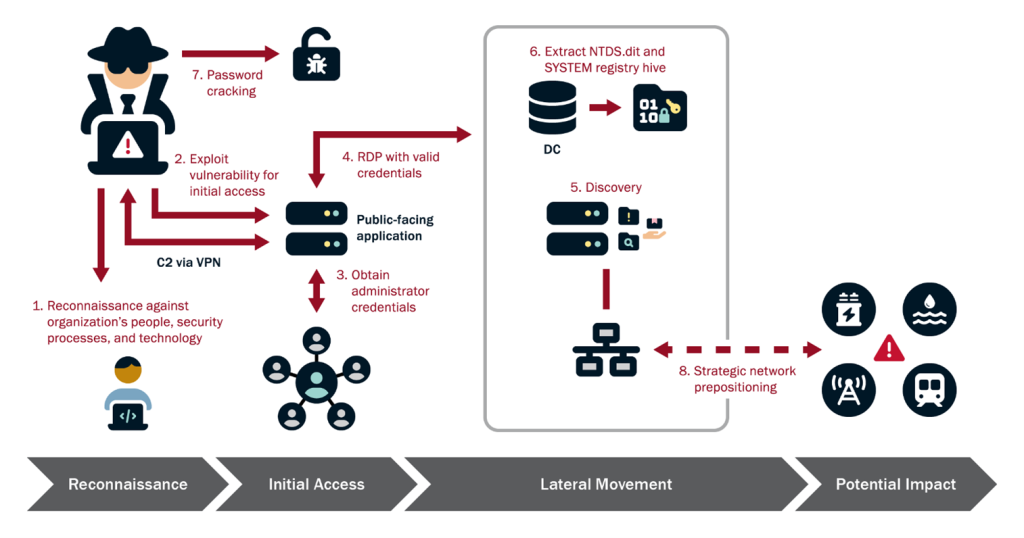

فولت تيفون هي مجموعة تجسس سيبراني مرتبطة بالدولة الصينية نشطت منذ عام 2021 وتشتهر بالاندماج في نشاط الأنظمة الشرعية من خلال تقنيات "العيش في الأرض" (Living off the Land). تركيزها هو الوصول طويل الأمد بدلاً من التعطيل الصاخب، ولكن القصد من هذا الوصول هو تقويض البنية التحتية الحيوية الأمريكية وإضعاف الاستعداد العسكري في المحيط الهادئ.

وقد استهدفوا قطاعات مثل الاتصالات والطاقة والنقل، وقد أثارت أنشطتهم غير القانونية تحذيرات من وكالات، بما في ذلك سايزا. يشير المحللون إلى أن اختيارهم للضحايا يوحي بالتحضير لتعطيل محتمل في العمليات بدلاً من جمع المعلومات الاستخباراتية الروتينية.

2. روسكينيت

روسكينت هي مجموعة قراصنة مناصرة لروسيا لوحظت لأول مرة في أوائل عام 2025 ويعتقد أنها تعمل من أوروبا الشرقية بينما تروج للمصالح الجيوسياسية الروسية. يمزج نشاطهم بين تسريب البيانات،, محاولات التصيد الاحتيالي, ، وحملات تخريبية تستهدف البنية التحتية الحيوية والكيانات الحكومية.

لم يؤكد المحللون أنهم مجموعة تهديد مستمر متقدم (APT)، لكن أهدافهم تعكس النية التي شوهدت في مجموعات مثل APT28 و APT29. وقد ادعت RuskiNet شن هجمات عبر الولايات المتحدة وكندا وإسرائيل والمملكة المتحدة وتركيا والهند، تتراوح من أنشطة حجب الخدمة الموزعة (DDoS) إلى تسريبات بيانات مشكوك فيها على منتديات الويب المظلم. يسعى جزء كبير من إنتاجهم إلى إحداث الارتباك وتقويض الثقة العامة بدلاً من تحقيق وصول طويل الأمد.

3. لا اسم057(16)

NoName057(16) هو مجموعة قراصنة مناصرة لروسيا، معروفة بحملات حجب الخدمة الموزعة (DDoS) واسعة النطاق ضد الدول الأعضاء في حلف شمال الأطلسي (الناتو) والدول التي تدعم أوكرانيا. نشطون منذ عام 2022، ويستخدمون شبكات البوت نت وأدوات خاصة أخرى لإغراق المؤسسات المالية والمواقع الحكومية وخدمات النقل، بهدف تعطيل العمليات اليومية بدلاً من اكتساب وصول طويل الأمد.

نشاطهم عالي الحجم وله دوافع سياسية، مع نسبة نجاح مذكورة تبلغ حوالي 40%. تظهر البيانات من السنوات الأخيرة تركيزًا على بولندا وليتوانيا وجمهورية التشيك وإيطاليا وإسبانيا في الوقت الذي تحاول فيه المجموعة إضعاف شبكات الدعم المحيطة بأوكرانيا.

ما هو التالي للمجموعات المدعومة من الدول في عام 2026؟

يجب أن تتوقع فرق الأمن المزيد من الأنشطة التي تختبئ داخل حركة مرور الشبكة العادية وتعتمد على الوصول الثابت بدلاً من التكتيكات الصاخبة. من المرجح أن يستمر "فولت تايفون" في استكشاف البنية التحتية الحيوية من خلال بيانات الاعتماد الضعيفة والأجهزة غير المهيأة بشكل صحيح، بينما ستدفع المجموعات المتحالفة مع روسيا مثل "روسكي نت" و"نونيم 05716" إلى تعطيل من خلال ضغط هجمات الحرمان من الخدمة (DDoS) والتسريبات الانتقائية. ستجعل هذه التحولات من الصعب قراءة النوايا، مما يزيد من قيمة إجراءات الأمن مثل المراقبة في الوقت الفعلي. مراقبة الويب المظلم.

منسقو لاعبي الويب المظلم

تتشكل الآن تحالفات بين مجموعات التهديد التي كانت تتنافس في السابق على جذب الانتباه والضحايا، مما يعزز وصولها إلى الويب المظلم. يمكن أن تشمل هذه الشراكات بنية تحتية مشتركة، أو قنوات تفاوض مجمعة، أو تسريبات منسقة تخفي الجهة التي تقف وراء الهجوم.

1. تحالف لابس المتناثر$

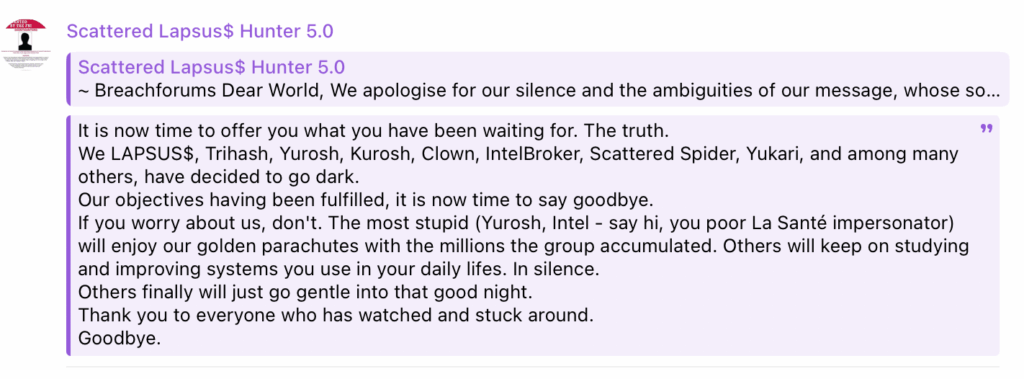

ال مطاردو LAPSUS المتناثرون$, ، والمعروفة أحيانًا باسم "ثالوث الفوضى" لأنشطتها غير المشروعة، هي تحالف يتكون من Scattered Spider و ShinyHunters و LAPSUS$. وتأتي قوتهم من الجمع بين الهندسة الاجتماعية مهارة، إساءة استخدام الوصول، وسرقة البيانات الشخصية.

في خرق Salesforce عام 2025، استخدموا اختراق رموز OAuth من خلال تطبيق متصل للتنقل عبر بيئات متعددة واستخراج كميات كبيرة من بيانات العملاء والبيانات التشغيلية. بمجرد الدخول، اعتمدوا على تقنيات "العيش من الأرض" (Living off the Land) للاندماج مع النشاط الطبيعي. تستضيف المجموعة موقع تسريب عبر شبكة تور على الويب المظلم حيث ينشرون قوائم الضحايا وعينات من السجلات المسروقة، مما يعزز دورهم كفاعل رئيسي مدفوع بالفدية.

2. تحالف لوك بيت/ كيلين/ دراغون فورس

في حالة مماثلة،, لوكبروت، كيلين، ودراجون فورس لقد شكلوا تحالفًا غير عادي للفدية، مما يشير إلى تحول نحو عمليات أكثر تنسيقًا. لاحظ المحللون البنية التحتية المشتركة ونشاط مواقع التسريب طوال عام 2025، مما يشير إلى أن المجموعات تواءم نقاط قوتها بينما يحاول كل منها استعادة نفوذه أو توسيعه.

التحالف منطقي لهذه المجموعات. يواصل LockBit إعادة بناء نفسه بعد تعطيله، و Qilin يوسع نطاق ابتزازه، وانتقل DragonForce من النشاط إلى برامج الفدية التجارية. يؤدي تعاونهم إلى طمس عملية الإسناد وإنشاء نظام بيئي أكثر مرونة على منتديات الويب المظلم، مما يجعل من الصعب على فرق الأمان فهم الجهة الفاعلة التي تقود الهجوم أو عدد المجموعات المشاركة.

ما التالي للاعبين المنسقين في الويب المظلم في عام 2026؟

من المرجح أن تتغير أشكال التحالفات بين المجموعات مع بحثها عن موارد جديدة أو أرض أكثر أمانًا. يمكن لهذه الشراكات أن تبقي المجموعات الضعيفة نشطة وتمنح المجموعات الأقوى نقاط دخول جديدة، مما يجعل الإسناد أقل موثوقية. جيد استخبارات التهديدات وسيزداد رصد الويب المظلم أهمية في عام 2026، بينما تحاول فرق الأمن متابعة كيفية تشكل هذه العلاقات أو انهيارها أو إعادة تنظيمها حول الهجمات الكبرى.

محتالو برامج الفدية في الويب المظلم

يواصل مجرمو برامج الفدية السيبرانية تشكيل جزء كبير من اقتصاد الويب المظلم، حيث ينتقلون بين المنتديات ومواقع التسريبات والقنوات الخاصة بحثًا عن ضحايا جدد. يستعرض هذا القسم المجموعات التي حددت عام 2025 وكيف قد يؤثر نشاطها على الجرائم السيبرانية في الويب المظلم في العام المقبل.

1. عنكبوت مشتت

عنكبوت متناثر هي جماعة إجرامية سيبرانية متكيفة تشتهر باستهداف الشركات الكبرى من خلال هندسة اجتماعية مفصلة. تُعرف أيضًا باسم UNC3944 أو Oktapus أو Muddled Libra، وتقوم بانتحال صفة موظفي تكنولوجيا المعلومات الداخليين للحصول على بيانات الاعتماد، أو الاستيلاء على عمليات المصادقة متعددة العوامل (MFA)، أو تثبيت أدوات الوصول عن بُعد. بمجرد دخولهم إلى شبكة، يعتمدون على أساليب "العيش من الأرض" (Living off the Land) ويستخدمون أدوات مثل AnyDesk أو TeamViewer للتنقل بصمت أثناء جمع البيانات.

صعّدت المجموعة مؤخرًا نشاطها بنشر برنامج فدية دراغون فورس بعد تسريب معلومات حساسة. على الرغم من الاعتقالات، عاد Scattered Spider إلى الظهور في أواخر عام 2025 برسائل تشير إلى خروقات أوسع وغير معلنة وإعادة تنظيم محتملة تحت هويات جديدة.

2. تشغيل

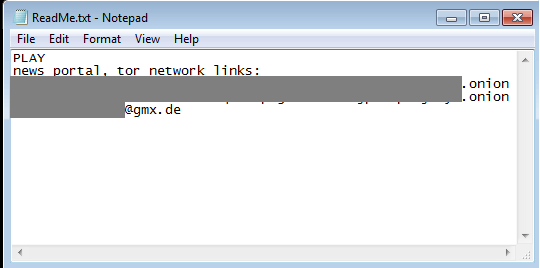

بلاي رانسوم وير, ، والمعروفة أيضًا باسم Playcrypt، نشطت منذ عام 2022 وهي مسؤولة عن هجمات واسعة النطاق عبر أمريكا الشمالية وأمريكا الجنوبية وأوروبا وأستراليا. تُعرف المجموعة بارتفاع حجم أنشطتها، حيث وصلت بعض الأشهر إلى أكثر من 170 هجومًا محاولًا، ولعملها كمنظمة مغلقة بدلاً من الاعتماد على تابعين.

تركز المجموعة على الابتزاز المتعدد، وسرقة البيانات قبل تشفير الأنظمة وتوجيه الضحايا للاتصال بهم عبر الويب المظلم. غالبًا ما تصل الضحايا إلى مواقع التسريب هذه عبر Tor، وأحيانًا يتم توجيهها عبر VPN لتجنب الكشف عن عنوان IP الخاص بهم. غالبًا ما تبدأ اختراقات Ryuk باستغلال نقاط الضعف المعروفة في Fortinet و Microsoft Exchange، يليها التشفير المتقطع والاستخدام المكثف لـ LOLBins للبقاء مخفيًا أثناء الحركة الجانبية.

3. ريوك

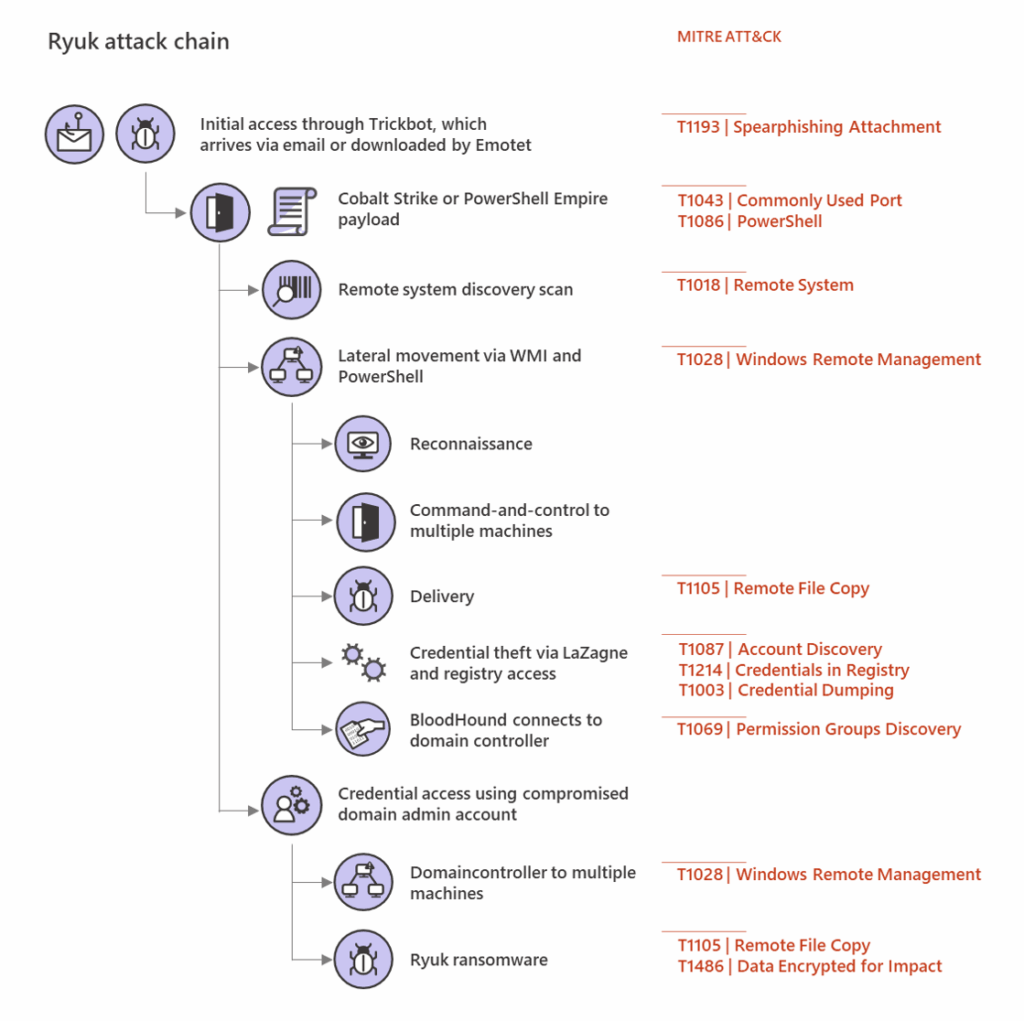

ريوك هي عملية برامج فدية طويلة الأمد معروفة باستهدافها الدقيق وتأثيرها التشغيلي الشديد. شوهدت لأول مرة في عام 2018، وتركز على المؤسسات الكبيرة وتستخدم تقنيات تجعل الاسترداد صعبًا، بما في ذلك حذف النسخ الظلية والتشفير السريع لمحركات الأقراص الشبكية.

ريوك مرتبط بالمنظمة الإجرامية السيبرانية الروسية "ويزارد سبايدر"، معتقد أن نشاطه يمر عبر خلية أصغر تعرف باسم "غريم سبايدر". تطالب المجموعة بفدية عالية ويتم دفعها بشكل روتيني بالعملات المشفرة، وغالبًا ما تكون بيتكوين، لإخفاء المعاملات. تركيزها على الرعاية الصحية والقطاعات الأخرى ذات الضغط العالي تبقي ريوك نشطاً في عام 2025، على الرغم من سنوات من التدقيق.

4. كلوپ

كلوب, ، المعروفة أيضًا باسم Clop أو TA505، هي مجموعة برامج فدية مستمرة منذ فترة طويلة ظهرت لأول مرة في عام 2019 كمتغير من CryptoMix ونمت منذ ذلك الحين لتصبح عملية ابتزاز كبرى. يُعتقد أنها تتحدث الروسية، وتستخدم المجموعة .كلوب امتداد للملفات المشفرة ويتجنب الأنظمة الموجودة في دول رابطة الدول المستقلة.

الآن، لقد تجاوزت المجموعة التشفير البسيط بكثير، حيث تبنت نموذج ابتزاز رباعي مدعومًا بموقعها الخاص للتسريبات المستضاف على شبكة تور، CL0P^_-LEAKS. تأثير المجموعة كبير، حيث ربطت أكثر من $500 مليون دولار من مدفوعات الفدية بأنشطتها وحملات واسعة النطاق مثل GoAnywhere و MOVEit التي اخترقت مئات المؤسسات. في فبراير 2025 وحده، ذكرت 182 ضحية على موقعها الخاص بالتسريبات.

ما هي الخطوات التالية لمجموعات برامج الفدية في عام 2026؟

وستواصل مجموعات برامج الفدية المغلقة السعي لتسريع الوصول وسرقة البيانات بشكل أسرع في محاولتها للبقاء متقدمة على دورات التصحيح وضغوط إنفاذ القانون. يتحول الكثيرون نحو طرق اختراق أكثر هدوءًا تعتمد على الأدوات الموجودة داخل الشبكة، مما يجعل الكشف المبكر أكثر صعوبة. يمكننا أيضًا توقع اختفاء المزيد من المجموعات بعد التسريبات أو الاعتقالات ثم ظهورها مرة أخرى بأسماء جديدة، مع إبقاء مشغليها نشطين حتى عندما تتلاشى العلامة التجارية.

مقدمو خدمة برامج ضارة على الويب المظلم

لقد أدى برمجيات الخبيثة كخدمة إلى خفض حاجز العمليات الإجرامية من خلال تزويد المنتسبين بأدوات جاهزة لتشغيل حملاتهم الخاصة. تركز المجموعات وراء هذه الخدمات على التطوير والبنية التحتية والتحديثات، بينما يتعامل آخرون مع الاختراق والابتزاز. يبقي هذا النموذج برمجياتهم الخبيثة قيد التداول المستمر على الويب المظلم ويسمح حتى للمجموعات الصغيرة بإحداث اضطرابات كبيرة.

للاطلاع على شرح مفصل لكيفية عمل كل فئة من برامج التجسس وكيفية اكتشافها من قبل المدافعين، راجع دليلنا إلى أكثر 20 نوعًا من البرمجيات الخبيثة شيوعًا.

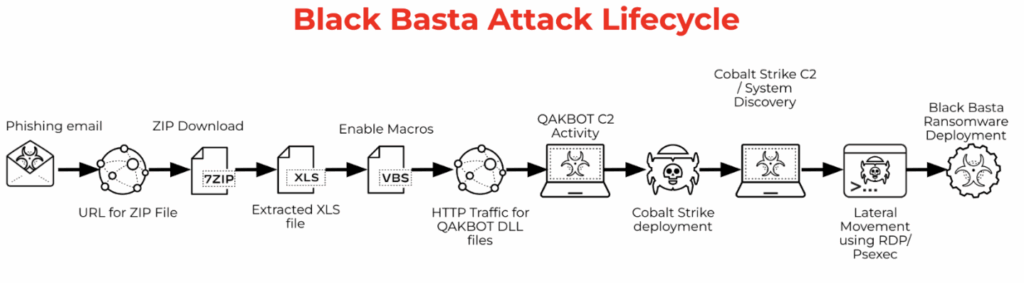

بلاك باستا

بلاك باستا برز في عام 2022 بصعود سريع بشكل غير عادي، مسجلاً أكثر من 20 ضحية على موقعه الخاص بالتسريبات القائم على شبكة Tor،, للاخر الأخبار, ، في غضون أسبوعيها الأولين. تشتهر Black Basta بنموذج انتساب صارم، حيث لا تعمل إلا مع دائرة صغيرة من الشركاء الموثوق بهم بدلاً من التجنيد علناً، مما يساعد المجموعة على التحكم في العمليات والحد من التعرض. لا يزال التخزين السحابي ذو التكوين الخاطئ أحد أكثر مصادر التعرض شيوعاً التي يجدها محللو CybelAngel، دليل ضوابط أمان السحابة يغطي أهم 24 إصلاحًا.

يبقى تخزين السحابة غير المهيأ بشكل صحيح أحد أكثر مصادر التعرض شيوعًا التي يجدها محللو CybelAngel - دليل ضوابط أمان السحابة يغطي أهم 24 إصلاحًا.

ومنذ ذلك الحين، ضربت المجموعة أكثر من 500 منظمة في قطاعات الرعاية الصحية والتصنيع والبناء وغيرها من القطاعات ذات القيمة العالية. تمزج عملياتهم بين الهندسة الاجتماعية والأدوات المخصصة لاختراق الأجهزة والأدوات المعروفة مثل PowerShell وCobalt Strike. على الرغم من أن التسريبات الأخيرة كشفت عن سجلات الدردشة الداخلية وأجبرت العلامة التجارية على التزام الصمت، إلا أن المشغلين قد ظهروا بالفعل تحت أسماء برامج فدية جديدة.

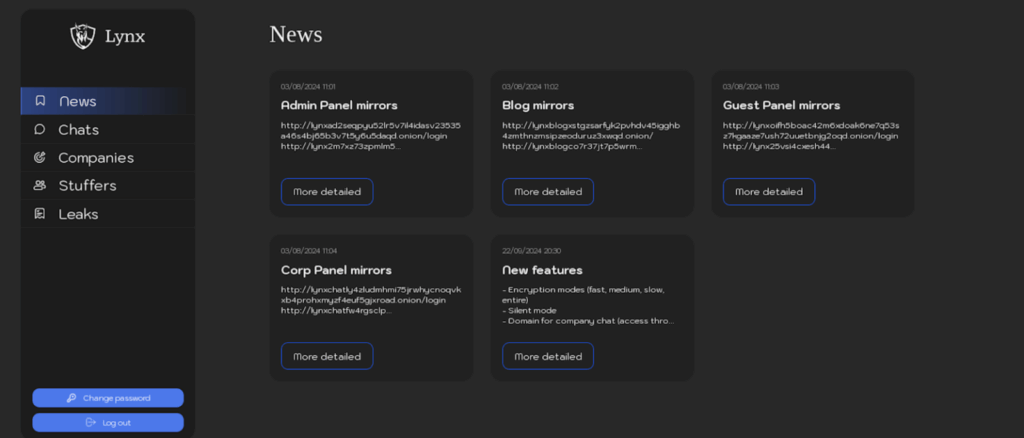

2. الوشق

برنامج رانسوم وير لينكس نشط منذ منتصف عام 2024 ويعمل كبرنامج منظّم لبرامج ضارة كخدمة (MaaS) يستهدف الشركات الصغيرة والمتوسطة الحجم بالإضافة إلى الشركات الكبرى. تروّج المجموعة لسياسة استهداف “أخلاقية”، تتجنب الهيئات الحكومية والرعاية الصحية وغير الربحية، مع الاستمرار في استهداف قطاعات مثل التمويل والتصنيع والهندسة المعمارية.

توظف Lynx المنتسبين من خلال بوابة RaaS مفصلة تحتوي على أقسام للأخبار والتسريبات والتنسيق والأدوات. يحتفظ المنتسبون بحصة كبيرة من الفدية ويسيطرون على المفاوضات، ويمكن للشركاء ذوي الأداء العالي الوصول إلى خدمات إضافية، بما في ذلك التخزين المخصص ومركز اتصال يستخدم للضغط على الضحايا.

3. أكيرا

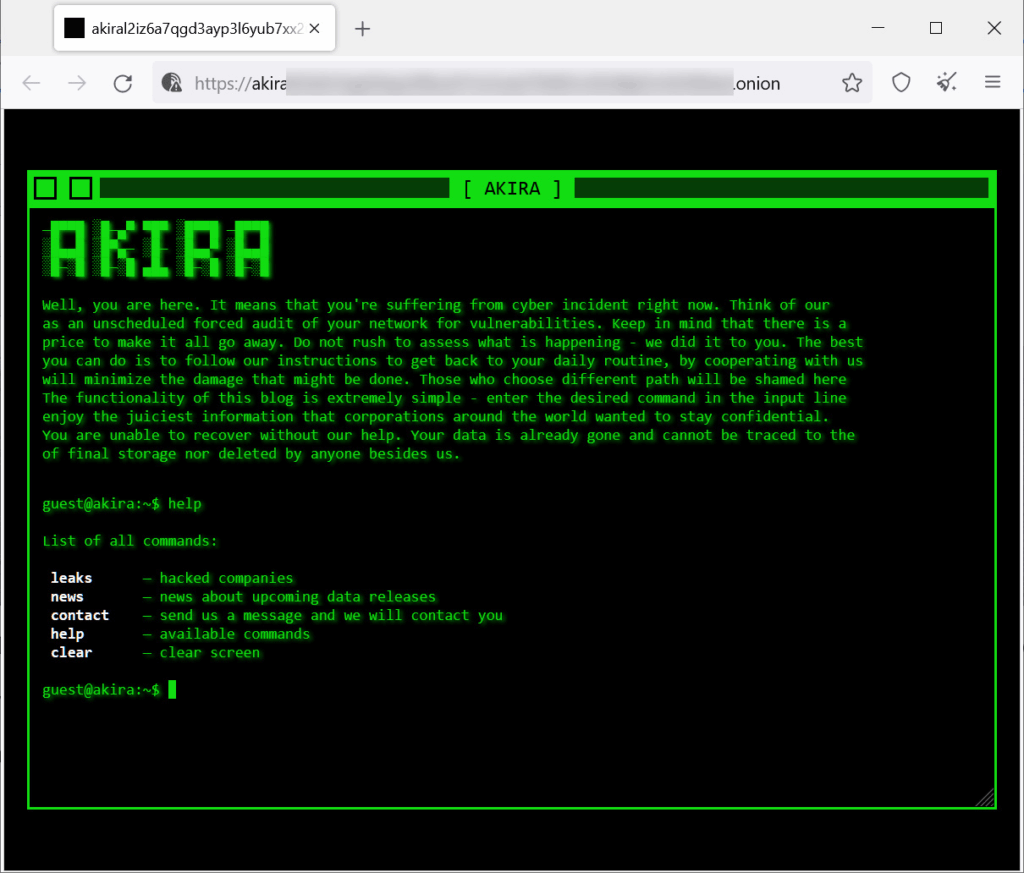

أكيرا هي مجموعة تعمل بنظام برمجيات الفدية كخدمة (Ransomware-as-a-Service) ظهرت في مارس 2023 وتطورت لتصبح واحدة من أكثر مشغلي برامج الفدية نشاطًا على مستوى العالم. يتوفر برمجيات الفدية الخاصة بها لأي شخص ينضم إلى البرنامج، مما يسمح للمنتسبين بسرقة البيانات وتشفيرها وطلب فدية يمكن أن تصل إلى عدة ملايين من الدولارات.

تحتفظ بموقع تسريب مميز على الويب المظلم مصمم على طراز وحدة تحكم قديمة بشاشة خضراء (انظر أدناه)، وتسرد الضحايا وتنشر البيانات المسروقة. تركز المجموعة بشكل كبير على فرنسا وأمريكا الشمالية وقامت بشن هجمات سريعة وعالية الحجم، بما في ذلك استخراج البيانات من خوادم Veeam في غضون ساعات قليلة. يعتقد المحللون أن أصول Akira تعود إلى منظمة Conti.

4. لوما ستيلر

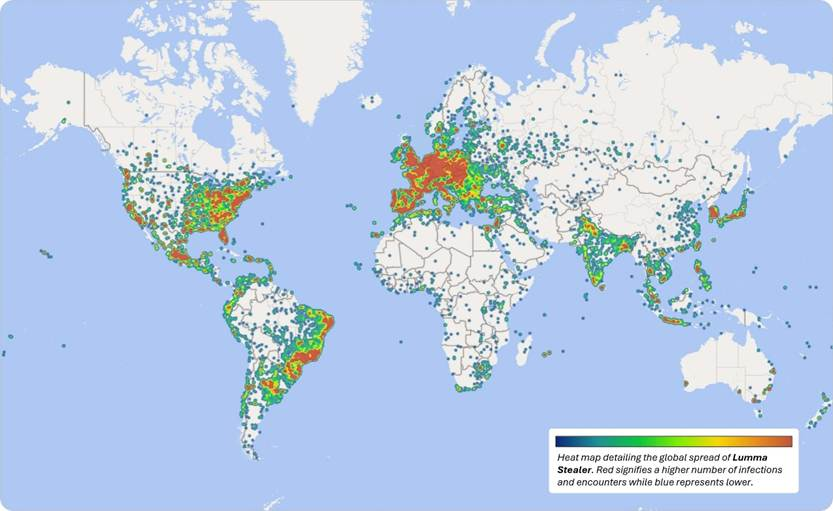

لومّا ستيلر, ، والمعروف أيضًا باسم LummaC2، هو برمجيات خبيثة لسرقة المعلومات تُباع كحزمة برمجيات خبيثة كخدمة على منتديات الناطقين بالروسية. شوهدت لأول مرة في عام 2022، وهي توفر للمجرمين السيبرانيين طريقة جاهزة لجمع بيانات المتصفح، ومحافظ العملات المشفرة، وملحقات المصادقة الثنائية قبل إرسال كل شيء إلى خوادم القيادة والتحكم.

تم نشر البرمجية الخبيثة على نطاق واسع، مع اختراق ما يقرب من 400,000 جهاز يعمل بنظام ويندوز في أوائل عام 2025. حتى بعد جهود التفكيك التي بذلها يوروبول ومايكروسوفت، أعاد مشغلوها بناء بنيتهم التحتية بسرعة. تنتشر Lumma من خلال رسائل البريد الإلكتروني التصيدية، والإعلانات الخبيثة، والمستودعات المزيفة، والمواقع المخترقة التي تجذب المستخدمين لتشغيل ملفات تنفيذية خبيثة.

٥. بيكابوت

بيكا بوت هو محمل برامج ضارة ظهر في عام 2023 وسرعان ما أصبح أداة مفضلة للمهاجمين بعد سقوط Qakbot. يقوم بتوصيل حمولات عبر تصميم معياري يدعم الحقن والتخفي وإطار عمل القيادة والتحكم الخاص به، مما يسمح للمهاجمين بنشر برامج التجسس أو مسجلات ضربات المفاتيح أو برامج الفدية بمجرد الوصول.

يستخدم برامج التتبع الخبيثة تقنيات قوية مضادة للتحليل ويوقف التنفيذ على الأنظمة المضبوطة على اللغة الروسية أو الأوكرانية لتجنب لفت الانتباه في تلك المناطق. يشتبه الباحثون في أن مشغلين روس يقفون وراءها، ونمت الحملات الأخيرة بشكل حاد بعد تفكيك Qakbot، مما وضع PikaBot كأداة تحميل مفضلة لدى العديد من المجموعات الإجرامية.

ما هو القادم لبرامج التجسس كخدمة في عام 2026؟

سيستمر برنامج الفدية كخدمة في النمو مع قيام المطورين بإصدار محسِّلات وسارقات جديدة يسهل على الآخرين استخدامها. وقد أظهرت هذه المجموعات أنها تستطيع التعافي بسرعة بعد عمليات الإيقاف، لذا فمن المرجح أن تظل أدواتهم نشطة في منتديات الويب المظلم والخدمات المخفية. ستحتاج فرق الأمن السيبراني إلى أدوات قوية استخبارات التهديدات لفهم كيف تتغير عائلات البرامج الضارة هذه ومدى سرعتها في الظهور في حملات جديدة.

كيف تبقى متقدمًا على مخاطر الويب المظلم

تتحرك مجموعات التهديد في هذا الدليل بسرعة وغالبًا ما تكون بعيدة عن الأنظار. تختفي المنتديات، وتظهر مواقع التسريب بأسماء جديدة، ويمكن أن تنتشر البيانات المسروقة قبل وقت طويل من تأكيد الاختراق. بدون رؤية مخصصة، من السهل تفويت علامات الإنذار المبكر.

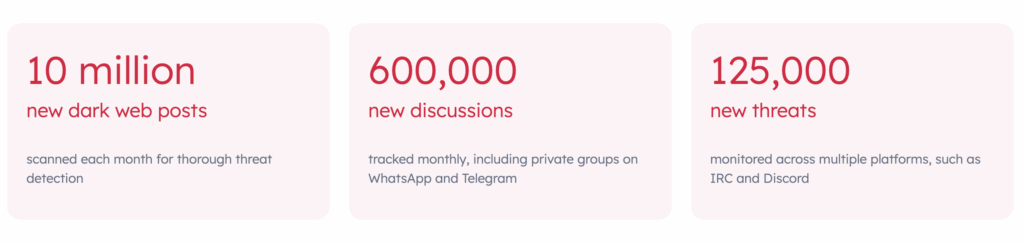

سايبل أنجل مراقبة الويب المظلم يمنح الفرق رؤية واضحة لهذا النشاط. تقوم منصتنا بمسح مستمر للخدمات المخفية وقنوات تليجرام ومنتديات الويب المظلم للكشف عن البيانات المكشوفة المرتبطة بمؤسستك. تتلقى معلومات استخباراتية موثوقة وفي الوقت المناسب تساعدك على التصرف قبل اكتساب المهاجمين للزخم.

سايبل أنجل كما يقدم تحقيقات عند الطلب من محللين ذوي خبرة يمكنهم تأكيد الحوادث وشرح كيفية تطور التهديد. يساعد هذا الدعم فرق الأمن على الاستجابة بثقة في مجال لا يبقى ثابتًا أبدًا.

خاتمة

سيستمر الويب المظلم في التغير حتى عام 2026، مع ظهور مجموعات جديدة وعودة أسماء معروفة بهويات مختلفة. بالنسبة لفرق الأمن، فإن متابعة هذه التحولات توفر رؤية أوضح لما يمكن أن يصل إليها قبل وقوع حادث. مع استخبارات تهديدات قوية و مراقبة الويب المظلم في مكانها، يمكن للمنظمات اكتشاف التعرض مبكرًا والاستجابة بثقة أكبر في بيئة سريعة الحركة.